Os sites podem aplicar Políticas de Segurança de Conteúdo (mais informação aqui: https://developer.mozilla.org/pt-BR/docs/Web/HTTP/CSP), a fim de mitigar potenciais ataques de Cross-Site Scripting ou injeção de dados.

Se o seu site aplica este tipo de políticas é crucial que você adicione os domínios da Inngage às whitelists "default-src", "script-src", "style-src", "img-src" e "connect-src".

Caso não faça isso a Inngage não vai funcionar corretamente e você não conseguirá capturar inscritos.

Nossos domínios são os seguintes:

*.inngage.com.br

*.inng.me

*.inngage.co

*.inngage.dev

E todos eles devem ser whitelisted.

Exemplos

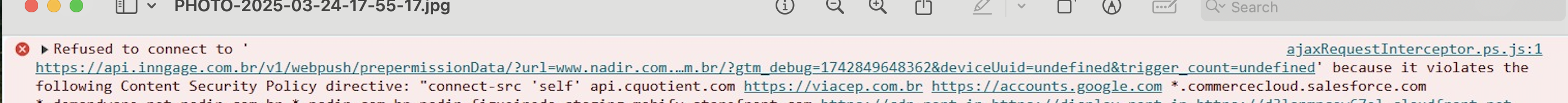

Exemplo 1: Site com CSP errada

Com a seguinte policy:

Content-Security-Policy: default-src 'self'; script-src 'self' 'unsafe-inline'; style-src 'self' 'unsafe-inline'; img-src 'self'

Acontecerá esse erro:

Exemplo 2: Site com CSP correta

Com essa CSP, o Site não devolve erro e a Inngage vai funcionar corretamente

Content-Security-Policy: default-src 'self' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev; script-src 'self' 'unsafe-inline' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev; style-src 'self' 'unsafe-inline' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev; img-src 'self' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev; connect-src 'self' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev