Los sitios web pueden aplicar Políticas de seguridad de contenido (más información aquí: https://developer.mozilla.org/pt-BR/docs/Web/HTTP/Guides/CSP para mitigar posibles ataques de inyección de datos o de secuencias de comandos entre sitios.

Si su sitio web aplica este tipo de políticas, es fundamental que agregue los dominios Inngage a las listas blancas "default-src", "script-src", "style-src", "img-src" y "connect-src".

Si no haces esto, Inngage no funcionará correctamente y no podrás captar suscriptores.

Nuestros dominios son los siguientes:

*.inngage.com.br

*.inng.me

*.inngage.co

*.inngage.dev

Y todos ellos deben estar en la lista blanca.

Ejemplos

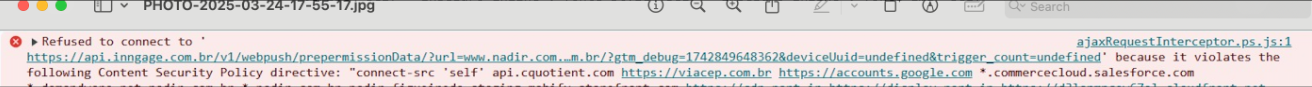

Ejemplo 1: Sitio web con CSP incorrecto:

Con la siguiente política:

Política de segurança de conteúdo: fonte-padrão 'self'; fonte-script 'self' 'inseguro-inline'; fonte-style 'self' 'inseguro-inline'; fonte-img 'self'

Este error ocurrirá:

Ejemplo 2: Sitio web con CSP correcto:

Con este CSP, el sitio web no devolverá un error y Inngage funcionará correctamente.

Política de Segurança de Conteúdo: default-src 'self' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev; script-src 'self' 'unsafe-inline' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev; style-src 'self' 'unsafe-inline' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev; img-src 'self' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev; connect-src 'self' *.inngage.com.br *.inng.me *.inngage.co *.inngage.dev